|

|

Windows Azure Pack默认情况下是通过注册的方式获取账户,这对于我们已经有了AD的企业来说是非常非常不方便的。不过,通过Active Directory Federation Services(ADFS)我们能够使WAP与ADDS集成起来,使用我们现有的域账户就能登陆。

首先,我们准备一台ADFS服务器,在角色和功能中添加ADFS服务,如下图。

在进行安装之前,需要为ADFS服务申请一个证书,可通过AD证书服务进行申请,关于证书申请这里就不多做介绍。好了,添加完ADFS服务之后,下面进行配置。

如下图所示,提选择一个连接到ADDS的账户,需要具备域管理员权限。

接下来,指定服务属性,选择我们申请的证书,并填入ADFS显示名称。

指定一个服务账户。

指定数据库,如果没有SQL Server可以选择Windows 内部数据库。

配置完毕后,检查先决条件,全部通过开始安装。

等待安装完成后,在工具中打开AD FS管理,如下图。

首先展开信任关系,选择信赖方信任,然后添加信赖方信任,该步骤也可通过Azure Pack服务器上C:\Program Files\Management Service\MgmtSvc-PowerShellAPI\Samples\Authentication\ configure-adfs.ps1来编写脚本进行安装:

在联合元数据地址填入Windows Azure Pack 租户门户的元数据地址,https://<WAPURL:30081/federationmetadata/2007-06/federationmetadata.xml

填入显示名称,稍后会用到。

多重身份这里保持默认即可。

保持默认,允许所有用户访问。

完成配置,关闭后进行声明规则添加。

添加规则,如下图:

选择以声明方式发送LDAP特性

填入声明规则名称,如LDAP UPN,LDAP特性选择User-Principal-Name,传出声明类型选择UPN

按照以上方式继续创建一个LDAP声明,如下配置。

接下来创建经历或筛选传入声明

如下创建UPN声明。

按照以上方法创建Group传入声明。

OK,完成了全部声明规则配置。

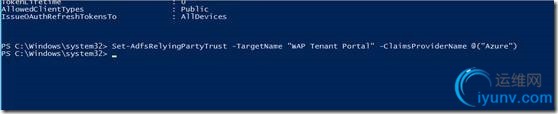

通过Powershell命令Set-AdfsRelyingPartyTrust -TargetIdentifier 'http://azureservices/TenantSite' -EnableJWT $true,将EnableJWT开启。

接下来在添加声明提供方信任,如下图

与信赖方信任一样,首先添加联合元数据地址,https://ADFS FQDN.iwstech.local/federationmetadata/2007-06/federationmetadata.xml如下图。

添加一个显示名称。

与上面所介绍的声明规则添加方式相同,添加LDAP与筛选传入声明。

按次序完成4个声明规则的添加。

通过下面Powershell将租户门户重定向到ADFS,Set-AdfsRelyingPartyTrust -TargetName "WAP Tenant Portal" -ClaimsProviderName @("Azure")

接下来在Windows Azure Pack服务器运行下面脚本,把租户门户配置通过ADFS来验证。 $fqdn = 'ADFS FQDN'

接下来在Windows Azure Pack服务器运行下面脚本,把租户门户配置通过ADFS来验证。 $fqdn = 'ADFS FQDN'

$dbServer = 'localhost'

$dbPassword = 'password'

$portalConfigStoreConnectionString = [string]::Format('Data Source={0};Initial Catalog=Microsoft.MgmtSvc.PortalConfigStore;User ID=sa;Password={1}', $dbServer, $dbPassword)

Set-MgmtSvcRelyingPartySettings -Target Tenant `

-MetadataEndpoint https://$fqdn/FederationMetadata/2007-06/FederationMetadata.xml `

-ConnectionString $portalConfigStoreConnectionString

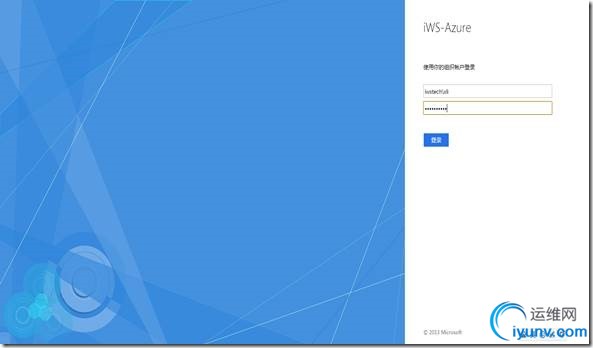

好了,配置完成后我们打开租户网站,会直接跳转到ADFS验证页面,直接输入域账户即可登录。

完成登录,无需注册。

完成登录,无需注册。

|

|

|

|

|

|

|

|

|